Architektura cyfrowego posłuszeństwa: Wielowymiarowa analiza systemu Aadhaar i przyszłość tożsamości biometrycznej

Pomiędzy obietnicą powszechnej inkluzji a ryzykiem systemowej inwigilacji – studium przypadku indyjskiego modelu zarządzania populacją w XXI wieku

System Aadhaar w Indiach przestał być jedynie lokalnym eksperymentem administracyjnym, stając się czytelnym sygnałem fundamentalnej transformacji cyfrowej, która obejmuje cały świat. Jako największa na planecie baza danych biometrycznych, projekt ten wyznacza nowy standard w relacji między państwem a jednostką, zastępując tradycyjne dokumenty nieusuwalnym zapisem cyfrowym. To właśnie w Indiach narodził się model zarządzania populacją, który rządy wielu innych państw postrzegają jako wzorzec wydajności i nowoczesnej kontroli. Pojawienie się tego systemu stanowi moment zwrotny, w którym tożsamość człowieka zostaje nierozerwalnie i na stałe sprzężona z globalną siecią danych. Analiza przypadku Aadhaar pozwala zrozumieć, przed jakimi dylematami staje współczesne społeczeństwo u progu ery powszechnej, cyfrowej identyfikacji. Jest to sygnał, którego nie można ignorować, gdyż definiuje on przyszłość wolności i obywatelstwa w XXI wieku.

Sygnał

Cyfrowa tożsamość biometryczna przestaje być opcjonalnym narzędziem administracyjnym, a staje się globalnym, nieodwracalnym standardem sprawowania władzy.

Analiza

Architektura i mechanika funkcjonowania systemu: Od CIDR do uwierzytelniania

System Aadhaar nie jest jedynie bazą danych, lecz złożonym ekosystemem technologicznym zarządzanym przez Unique Identification Authority of India (UIDAI). Jego fundamentem jest Central ID Repository (CIDR) – bezpieczna infrastruktura serwerowa przechowująca dane demograficzne oraz biometryczne (skan 10 odcisków palców, obu tęczówek i fotografię twarzy) ponad 1,4 miliarda użytkowników.

Unikalność architektury polega na zastosowaniu dwóch kluczowych procesów:

Deduplikacja (1:N) Podczas rejestracji system porównuje nowe dane biometryczne z wszystkimi już istniejącymi w bazie, aby zagwarantować, że jedna osoba posiada tylko jeden numer. To proces o ogromnej mocy obliczeniowej, niespotykany nigdzie indziej na taką skalę.

Uwierzytelnianie (1:1) W codziennym użytku system nie “wydaje” danych obywatela, lecz jedynie odpowiada na zapytania podmiotów zewnętrznych (AUA - Authentication User Agencies). Instytucja przesyła numer Aadhaar i próbkę biometryczną, a CIDR zwraca binarny wynik: „Tak/Nie”.

Warto zaznaczyć, że system generuje trwałe logi transakcyjne. Każde uwierzytelnienie zawiera metadane (czas, kod urządzenia, lokalizacja, typ instytucji), co tworzy cyfrowy, niemożliwy do wymazania ślad aktywności życiowej jednostki, dostępny dla administratora systemu.

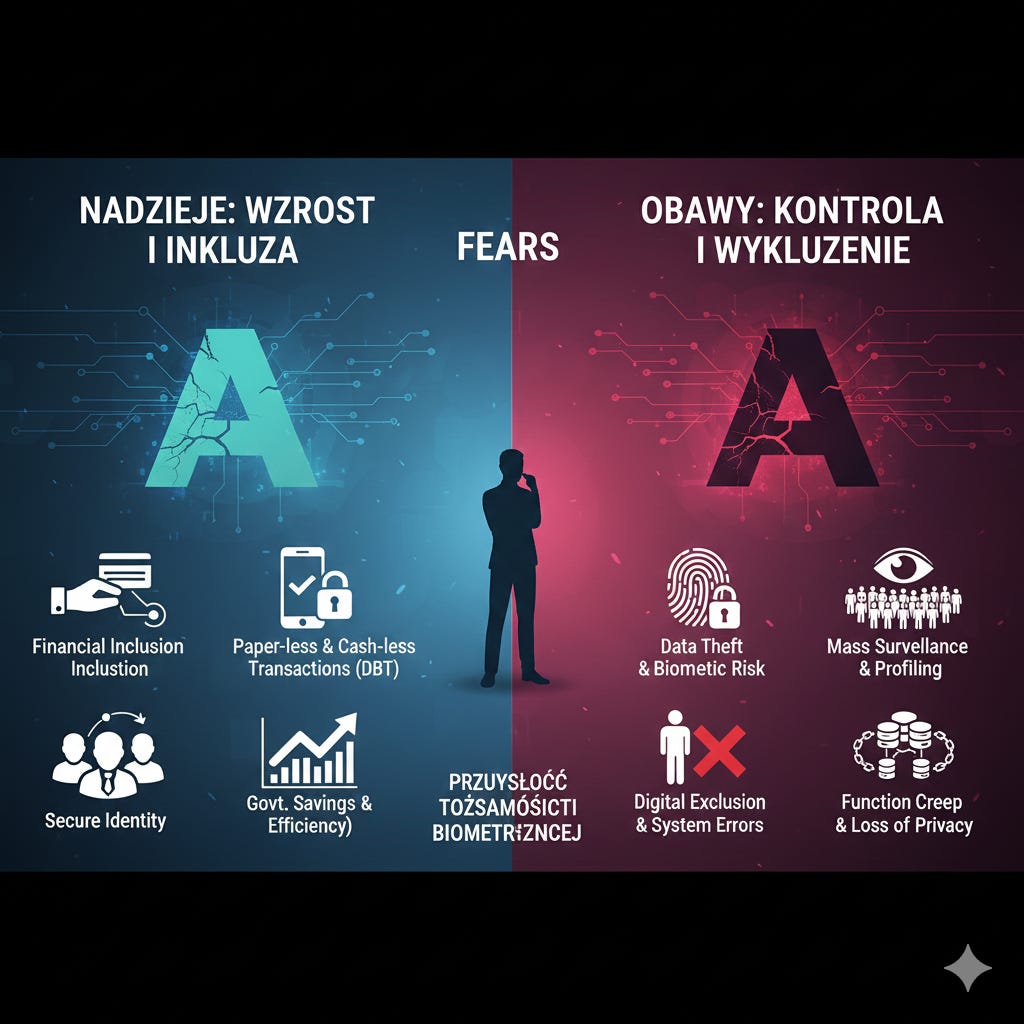

Potencjał modernizacyjny: “India Stack” i uszczelnienie fiskalne

Wprowadzenie Aadhaar było kamieniem węgielnym dla tzw. „India Stack” – zestawu otwartych interfejsów programistycznych (API), które pozwalają rządom, firmom i startupom budować aplikacje w oparciu o cyfrową tożsamość.

Struktura ta składa się z czterech warstw:

Warstwa obecności (Presence-less) Uwierzytelnianie biometryczne z dowolnego miejsca.

Warstwa papierowa (Paper-less) Cyfrowe przechowywanie dokumentów.

Warstwa bezgotówkowa (Cash-less) Interfejs płatności (UPI) powiązany z tożsamością.

Warstwa zgody (Consent) Zarządzanie dostępem do danych.

Z perspektywy makroekonomicznej, system umożliwił implementację mechanizmu DBT (Direct Benefit Transfer). Poprzez wyeliminowanie pośredników i “martwych dusz” (fikcyjnych beneficjentów istniejących tylko na papierze), rząd Indii raportuje oszczędności rzędu dziesiątek miliardów dolarów. Aadhaar stał się narzędziem uszczelniającym system podatkowy, uniemożliwiając ukrywanie dochodów poprzez rozpraszanie ich na fikcyjne konta bankowe.

Inkluzja finansowa i demokratyzacja usług (JAM Trinity)

Aadhaar stał się kluczowym elementem tzw. “Trójcy JAM” (Jan Dhan - konta bankowe, Aadhaar - tożsamość, Mobile - telekomunikacja). Dla milionów mieszkańców strefy wykluczenia, cyfrowy numer stał się substytutem wiarygodności kredytowej i tożsamości prawnej.

Rewolucja objęła sektor prywatny dzięki procesowi e-KYC (Electronic Know Your Customer). Tradycyjna weryfikacja klienta bankowego kosztowała kilkaset rupii i trwała dni; z Aadhaar koszt spadł do kilku rupii, a czas do kilkunastu sekund. To pozwoliło sektorowi fintech na dotarcie do najbiedniejszych (tzw. bottom of the pyramid).

Wprowadzenie Aadhaar Enabled Payment System (AePS) przekształciło lokalne sklepy w “mikro-bankomaty” (Micro ATMs). Mieszkaniec wsi może wypłacić gotówkę lub dokonać przelewu, używając jedynie numeru identyfikacyjnego i odcisku palca, bez konieczności posiadania smartfona czy karty płatniczej.

Technologiczne bariery: Determinizm cyfrowy vs. Biologiczna zmienność

Krytyczna analiza techniczna wskazuje na fundamentalny błąd w założeniach systemu: traktowanie biometrii jako niezmiennego i nieomylnego klucza (jak hasło), podczas gdy jest ona cechą probabilistyczną.

Wskaźnik FRR (False Rejection Rate), czyli błędnego odrzucenia prawowitego użytkownika, jest zmienny i zależny od czynników fizycznych.

Erozja biologiczna U osób starszych (zwiotczenie skóry) oraz pracowników fizycznych (starte linie papilarne, mikrourazy) system często nie jest w stanie dokonać poprawnego dopasowania.

Problemy infrastrukturalne Weryfikacja wymaga stabilnego łącza internetowego i zasilania. W regionach wiejskich tzw. “last-mile connectivity” często zawodzi.

Prowadzi to do zjawiska, w którym technologia staje się arbitrem prawa do życia. W systemie PDS (dystrybucji żywności) błąd czytnika jest często interpretowany przez urzędnika jako próba oszustwa, co skutkuje odmową wydania racji żywnościowej, skazując jednostkę na głód z przyczyn czysto technicznych.

Bezpieczeństwo danych: Ryzyko “Honeypot” i ekosystemu

Zgromadzenie danych biometrycznych 1/6 ludzkości w jednej bazie tworzy tzw. “Honeypot” – cel o nieskończonej wartości dla cyberprzestępców i obcych wywiadów. Zagrożenie ma charakter asymetryczny: hasło można zmienić, skradzionego odcisku palca czy wzorca tęczówki – nigdy.

Głównym wektorem ataku nie jest zazwyczaj sam rdzeń (CIDR), lecz rozległy ekosystem pośredników. Tysiące prywatnych operatorów rejestrujących, banków i agencji weryfikujących ma dostęp do terminali i danych.

Ataki typu Replay Przechwycenie pakietu danych biometrycznych przesyłanych przez nieszczelne urządzenia końcowe i ponowne ich użycie do autoryzacji.

Handel danymi Udokumentowano przypadki sprzedaży dostępu do bazy danych za kwoty rzędu kilku dolarów, co wynikało z luk w oprogramowaniu udostępnianym operatorom niższego szczebla.

Cyfrowe wykluczenie i “Funkcja pełzająca” (Mission Creep)

Aadhaar jest podręcznikowym przykładem zjawiska “Function Creep” (rozszerzania funkcji). System stworzony do dystrybucji zasiłków stał się de facto obowiązkowym paszportem do życia w społeczeństwie. Choć Sąd Najwyższy Indii w wyroku Puttaswamy usiłował ograniczyć ten przymus, w praktyce integracja baz danych postępuje.

Mechanizm ten tworzy kategorię “obywatela warunkowego”. Możliwość zdalnej “dezaktywacji” numeru Aadhaar przez administrację (np. z powodu błędu, podejrzenia duplikacji czy decyzji politycznej) jest równoznaczna z cyfrową śmiercią. Bez aktywnego ID obywatel traci:

Dostęp do konta bankowego.

Możliwość zakupu karty SIM.

Dostęp do szpitali publicznych i edukacji.

Integracja baz danych (tzw. 360-degree profiling) pozwala państwu na tworzenie map powiązań społecznych, politycznych i ekonomicznych, co w rękach autorytarnych może służyć do precyzyjnego targetowania dysydentów.

Transformacja prywatności: Od autonomii do “Datafizacji”

W erze Aadhaar zmienia się paradygmat prywatności. Nie jest to już prawo do bycia pozostawionym w spokoju, ale asymetryczna relacja władzy nad danymi.

Obywatel staje się “podmiotem danych” (data subject), który jest w pełni przejrzysty dla państwa (transparentny), podczas gdy działanie algorytmów państwowych pozostaje dla niego nieprzejrzyste (black box). Metadane gromadzone przy każdym uwierzytelnieniu pozwalają na rekonstrukcję życia jednostki: gdzie bywa, co kupuje, z jakich usług medycznych korzysta. Tworzy to fundament pod systemy algorytmicznego zarządzania populacją i potencjalne systemy oceny obywatelskiej (social credit), gdzie dostęp do praw konstytucyjnych może być uzależniony od profilu behawioralnego wygenerowanego przez system.

Wnioski

Wnioski krótkoterminowe (Faza wdrożeniowa i szokowa)

W perspektywie pierwszych lat funkcjonowania systemu, dominującym efektem jest gwałtowny wzrost efektywności administracyjnej państwa. Rządy zyskują natychmiastowe narzędzie do uszczelnienia systemu podatkowego i socjalnego, co skutkuje znaczącymi oszczędnościami budżetowymi poprzez eliminację fałszywych beneficjentów.

Jednocześnie jest to okres najbardziej bolesny społecznie ze względu na niedoskonałość technologii. Wnioski płynące z Indii wskazują, że w krótkim terminie następuje zjawisko “technologicznego szoku”, w którym najsłabsze grupy społeczne (osoby starsze, mieszkańcy wsi) tracą dostęp do świadczeń z powodu błędów weryfikacji biometrycznej lub braku infrastruktury. W tej fazie system jest postrzegany ambiwalentnie: jako symbol nowoczesności, a zarazem źródło nowych, technicznych barier w codziennym życiu.

Wnioski średnioterminowe (Faza normalizacji i ryzyk bezpieczeństwa)

W horyzoncie kilku lat system ulega “normalizacji” – przestaje być nowinką, a staje się niewidzialną infrastrukturą państwa. Dochodzi do pełnej integracji sektora prywatnego z bazą rządową. Banki, operatorzy telekomunikacyjni i firmy fintechowe opierają swoje modele biznesowe na taniej i szybkiej weryfikacji tożsamości, co napędza wzrost gospodarczy i cyfryzację usług.

Kluczowym zagrożeniem w tym okresie staje się jednak bezpieczeństwo danych. Wnioski wskazują na nieuchronność wycieków danych, niekoniecznie z centralnej bazy, ale z rozległego ekosystemu pośredników. Pojawia się nowy rodzaj przestępczości: kradzież tożsamości cyfrowej na masową skalę oraz oszustwa finansowe wykorzystujące luki w systemach biometrycznych (np. silikonowe odciski palców). W tym etapie system z “dobrowolnego” staje się de facto obligatoryjny, a życie poza nim staje się niezwykle utrudnione.

Wnioski długoterminowe (Faza ustrojowa i cywilizacyjna)

W perspektywie dekad, systemy oparte na centralnej biometrii fundamentalnie zmieniają relację obywatel-państwo. Najważniejszym wnioskiem długofalowym jest powstanie architektury “państwa nadzoru” (surveillance state) w wersji soft lub hard. Władza zyskuje możliwość profilowania obywateli w 360 stopniach, łącząc dane zdrowotne, finansowe i lokalizacyjne.

Długoterminowo prowadzi to do ryzyka utraty anonimowości w przestrzeni publicznej i potencjalnego wdrażania systemów oceny społecznej (social scoring). Jeśli infrastruktura ta nie zostanie obudowana potężnymi bezpiecznikami prawnymi i technologicznymi, może dojść do trwałego zachwiania równowagi demokratycznej, gdzie jednostka jest w pełni przejrzysta dla władzy, a władza posiada “wyłącznik” pozwalający na cyfrowe uśmiercenie obywatela (odcięcie od usług) bez procesu sądowego.

Wnioski dla przeciętnego obywatela (”Kowalskiego”)

Z perspektywy zwykłego człowieka, wejście w erę cyfrowej tożsamości biometrycznej wiąże się z nowym kontraktem społecznym, który niesie konkretne konsekwencje:

Koniec anonimowości i prywatności behawioralnej Każde użycie cyfrowego dowodu tożsamości zostawia ślad. Obywatel musi mieć świadomość, że jego historia wizyt u lekarza, podróży pociągiem czy zakupów jest agregowana. Wygoda “jednego kliknięcia” jest kupowana walutą prywatności.

Nieodwracalność kradzieży tożsamości To najważniejszy wniosek dla bezpieczeństwa osobistego. Jeśli ktoś ukradnie Twoje hasło do banku, zmieniasz je. Jeśli ktoś wykradnie cyfrowy zapis Twojego odcisku palca lub tęczówki, nie możesz ich zmienić. Skompromitowana biometria może oznaczać dożywotnie problemy z weryfikacją tożsamości, na co obecnie nie ma skutecznego lekarstwa.

Ryzyko wykluczenia przez błąd systemu Obywatel staje się zależny od technologii. Awaria prądu, błąd serwera czy zraniony palec mogą nagle odciąć dostęp do własnych pieniędzy czy usług medycznych. Konieczne staje się posiadanie alternatywnych planów awaryjnych (np. gotówki), ponieważ systemy cyfrowe, choć wygodne, bywają zawodne w najmniej odpowiednich momentach.

Konieczność nowej higieny cyfrowej Obywatel musi nauczyć się chronić swoje dane biometryczne tak, jak chroni portfel. Udostępnianie wizerunku twarzy czy odcisków palców w błahych aplikacjach rozrywkowych czy niesprawdzonych instytucjach staje się zachowaniem wysokiego ryzyka.

Podsumowanie

System Aadhaar stanowi bezprecedensowy w skali globu eksperyment cyfryzacji państwa, który trwale redefiniuje relację między władzą a obywatelem poprzez nierozerwalne powiązanie tożsamości prawnej z cechami biometrycznymi. Z perspektywy ekonomicznej projekt przyniósł niepodważalny sukces, uszczelniając system podatkowy, umożliwiając inkluzję finansową milionów najuboższych oraz tworząc nowoczesną infrastrukturę “India Stack”. Jednak cena tej wydajności okazała się niezwykle wysoka, prowadząc do powstania scentralizowanej bazy danych, która stanowi “święty Graal” dla cyberprzestępców i potencjalne narzędzie masowej inwigilacji. Ewolucja systemu od dobrowolnego ułatwienia do faktycznego przymusu obnażyła ryzyko “pełzającej funkcji”, gdzie brak cyfrowego śladu skutkuje natychmiastowym wykluczeniem z życia społecznego i ekonomicznego. Problemy techniczne i błędy weryfikacji pokazały również, że uzależnienie praw podstawowych od zawodnej technologii może prowadzić do tragedii ludzkich. Ostatecznie przypadek Indii jest sygnałem ostrzegawczym dla świata, dowodzącym, że w erze cyfrowej wygoda i bezpieczeństwo państwa są coraz częściej kupowane walutą prywatności i autonomii jednostki.