Cyberwywiad. Jak CYBINT definiuje współczesne pole bitwy informacyjnej

Odkryj mechanizmy ukryte za monitorem i dowiedz się, dlaczego Twoje dane są najcenniejszą walutą dzisiejszych konfliktów.

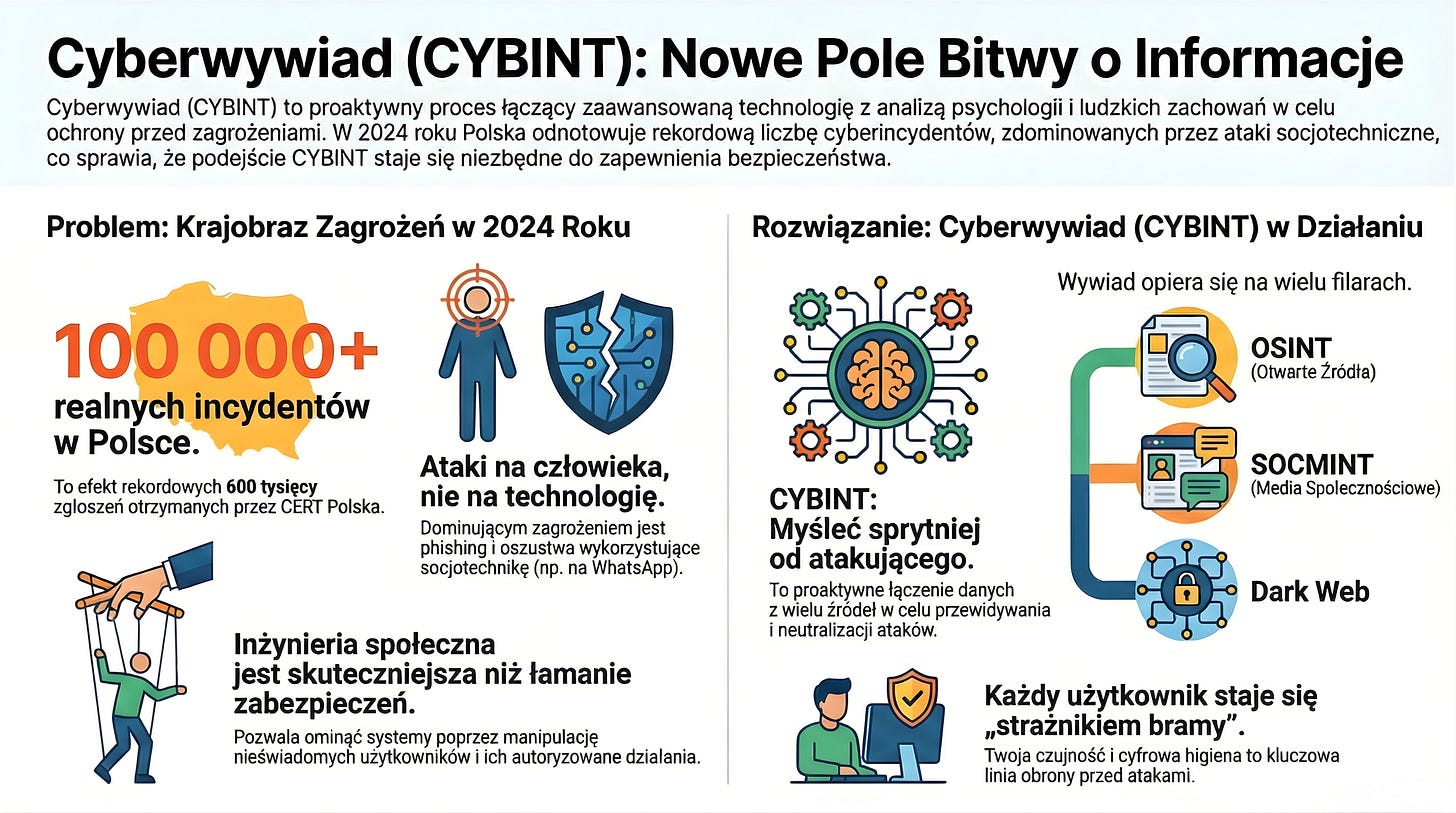

CYBINT (Cyber Intelligence = Cyber-Wywiad) to proces gromadzenia i analizy informacji z cyberprzestrzeni służący ochronie przed zagrożeniami oraz wspieraniu decyzji strategicznych. Łączy on zaawansowane technologie techniczne z metodami wywiadu osobowego, tworząc fundament nowoczesnego bezpieczeństwa państw i organizacji. Analiza wskazuje na gwałtowną profesjonalizację cyberprzestępczości oraz wzrost znaczenia inżynierii społecznej wspieranej przez sztuczną inteligencję w Polsce i UE.

Sygnał

Cyberbezpieczeństwo ewoluuje w stronę proaktywnego wyprzedzania zagrożeń dzięki połączeniu analizy technicznej z psychologią zachowań.

Innymi słowy: dziś w sieci nie chodzi już tylko o to, by mieć dobrą tarczę (technologię), ale by myśleć sprytniej od złodzieja (psychologia) i powstrzymać go, zanim w ogóle spróbuje nas zaatakować.

Kontekst

W 2024 roku zespół CERT Polska odnotował rekordowe 600 tysięcy zgłoszeń, co przełożyło się na ponad 100 tysięcy realnych incydentów. Najczęstszym zagrożeniem stał się phishing oraz oszustwa wykorzystujące techniki socjotechniczne na platformach takich jak WhatsApp i Facebook. Równocześnie nastąpił bezprecedensowy wzrost liczby zablokowanych złośliwych wiadomości SMS, sięgający 1,5 miliona przypadków.

Analiza

Esencja wywiadu cyfrowego

CYBINT to systematyczne zbieranie, przetwarzanie i interpretacja danych pochodzących z połączonych sieci i systemów informatycznych. Stanowi on produkt wywiadowczy, który pozwala na identyfikację luk w systemach oraz śledzenie działań wrogich aktorów.

Pozwala na mapowanie infrastruktury przeciwnika oraz określenie jego zamiarów przed wystąpieniem ataku.

Umożliwia skuteczne wspieranie decyzji w sektorze wojskowym i cywilnym.

Skuteczność tej dziedziny zależy od płynnej integracji danych z wielu rozproszonych źródeł technicznych.Fundamenty techniczne i monitoring sieci

Proces ten opiera się na ciągłym nadzorze nad ruchem sieciowym oraz analizie złośliwego oprogramowania w celu wykrycia anomalii. Wykorzystuje się tu narzędzia klasy SIEM i SOC do agregacji zdarzeń z całej infrastruktury.

Monitoring w czasie rzeczywistym pozwala na natychmiastową reakcję na próby infiltracji.

Analiza malware umożliwia poznanie metod działania (TTPs) konkretnych grup hakerskich.

Bez odpowiedniej warstwy analitycznej, surowe dane techniczne pozostają bezużyteczne dla celów wywiadowczych.Rola otwartych źródeł (OSINT)

Wywiad z otwartych źródeł dostarcza publicznie dostępnych danych, które mogą ujawniać słabe punkty systemów lub powiązania personelu. Często stanowi on pierwszy etap rozpoznania, pozwalając na budowę profilu celu.

Pozwala na legalne pozyskanie informacji bez bezpośredniej ingerencji w systemy.

Ułatwia korelację danych technicznych z kontekstem geopolitycznym lub biznesowym.

Nadmiar informacji w OSINT wymaga zaawansowanych algorytmów filtrowania, aby wyłuskać istotne sygnały.Wymiar społecznościowy (SOCMINT)

Analiza mediów społecznościowych pozwala na śledzenie nastrojów, powiązań oraz planowanych kampanii dezinformacyjnych. Profile firm i pracowników są często wykorzystywane do budowania skutecznych ataków socjotechnicznych.

Dostarcza danych o relacjach między ludźmi, co jest istotne dla operacji wpływu.

Pozwala na wczesne wykrywanie wycieków informacji publikowanych nieświadomie przez pracowników.

Dane z mediów społecznościowych są podatne na manipulację i celową dezinformację ze strony przeciwnika.Cyber HUMINT. Czynnik ludzki w sieci

Cyber HUMINT polega na operacyjnym wykorzystaniu relacji z ludźmi w środowisku online w celu pozyskania informacji niejawnych. Łączy tradycyjne metody werbunku i oszustwa z nowoczesnymi technologiami cyfrowymi.

Pozwala na uzyskanie dostępu do informacji, których nie można zdobyć metodami czysto technicznymi.

Umożliwia infiltrację zamkniętych społeczności hakerskich i grup przestępczych.

Działania te wiążą się z wysokim ryzykiem etycznym i prawnym, wymagając ścisłych regulacji.Wykorzystanie inżynierii społecznej

Specjaliści wykorzystują techniki psychologiczne, aby skłonić ofiary do ujawnienia haseł lub zainstalowania malware. W 2024 roku w Polsce dominowały ataki typu “na dziecko” czy fałszywe mandaty z kodami QR.

Jest to metoda tańsza i często skuteczniejsza niż przełamywanie zaawansowanych barier technicznych.

Pozwala na ominięcie systemów zabezpieczeń poprzez autoryzowane działania niczego nieświadomych użytkowników.

Edukacja użytkowników pozostaje główną linią obrony przed tym rodzajem aktywności.Eksploracja ukrytych warstw sieci (Dark Web)

Monitoring forów w Dark Webie pozwala na identyfikację handlu skradzionymi danymi oraz nowymi zestawami narzędzi hakerskich. Jest to istotne źródło wiedzy o planowanych atakach na infrastrukturę krytyczną.

Umożliwia wykrycie wycieków poświadczeń, zanim zostaną one wykorzystane do ataku.

Pozwala na śledzenie ewolucji czarnego rynku usług typu “Ransomware-as-a-Service”.

Anonimowość tej przestrzeni sprawia, że weryfikacja tożsamości aktorów jest niezwykle trudna.Cyberwywiad w działaniach militarnych

W dobie konfliktów hybrydowych CYBINT wspiera operacje wojskowe poprzez paraliżowanie łączności i systemów dowodzenia przeciwnika. Przykłady takie jak Stuxnet pokazują potencjał niszczycielski cyberbroni.

Zapewnia przewagę informacyjną na polu walki w czasie rzeczywistym.

Pozwala na precyzyjne uderzenia w zasoby cyfrowe przy minimalnych stratach fizycznych.

Globalny zasięg cyberprzestrzeni sprawia, że ataki mogą rykoszetem uderzyć w podmioty neutralne.Cyberkontrwywiad i ochrona aktywów

Działania te skupiają się na wykrywaniu obcych szpiegów wewnątrz własnych sieci oraz zapobieganiu kradzieży własności intelektualnej. Wykorzystuje się do tego m.in. techniki “deception”, czyli zastawianie pułapek cyfrowych (honeypoty).

Pozwala na poznanie intencji intruza bez narażania realnych danych.

Utrudnia przeciwnikowi skuteczne prowadzenie własnego rozpoznania.

Skuteczny kontrwywiad wymaga ciągłej adaptacji do coraz bardziej dyskretnych metod infiltracji.Automatyzacja i sztuczna inteligencja (AI)

AI rewolucjonizuje procesy analityczne, umożliwiając błyskawiczne przetwarzanie terabajtów danych i wykrywanie subtelnych wzorców. Z drugiej strony, napędza ona rozwój deepfake’ów wykorzystywanych w oszustwach.

Przyspiesza czas reakcji na incydenty poprzez automatyczne generowanie rekomendacji obronnych.

Odciąża analityków od żmudnych zadań, pozwalając im skupić się na strategicznych aspektach.

AI staje się nowym wyścigiem zbrojeń, gdzie obie strony konfliktu optymalizują swoje algorytmy.Współpraca międzynarodowa i sektora prywatnego

Skuteczny CYBINT nie jest możliwy bez wymiany informacji między państwami a gigantami technologicznymi. Prywatne firmy często posiadają lepszy wgląd w globalne trendy zagrożeń niż agencje rządowe.

Pozwala na budowanie wspólnej tarczy przed atakami transgranicznymi.

Ułatwia standardyzację protokołów bezpieczeństwa na poziomie międzynarodowym.

Różnice w regulacjach dotyczących ochrony prywatności mogą utrudniać płynną wymianę danych wywiadowczych.Przyszłość i horyzont kwantowy

Nadchodząca era komputerów kwantowych zagraża obecnym standardom szyfrowania, co wymusza rozwój kryptografii postkwantowej. CYBINT będzie musiał zaadaptować się do nowej rzeczywistości, w której tradycyjne bariery przestaną istnieć.

Przygotowanie na zagrożenia kwantowe jest nadrzędne dla długofalowego bezpieczeństwa państw.

Nowe technologie mogą przynieść przełom w analizie wielowymiarowych zbiorów danych.

Państwa, które jako pierwsze opanują technologie kwantowe, uzyskają decydującą przewagę w cyberprzestrzeni.Plusy/Szanse (PL/UE)

Budowa suwerenności cyfrowej: rozwój własnych zdolności CYBINT pozwala na uniezależnienie się od technologii spoza UE i lepszą ochronę interesów narodowych.

Wzrost innowacyjności: inwestycje w AI i narzędzia analityczne dla cyberwywiadu stymulują rozwój sektora technologicznego w regionie.

Poprawa odporności infrastruktury: dzięki proaktywnemu wykrywaniu podatności, polskie instytucje mogą skuteczniej chronić systemy energetyczne i bankowe.

Minusy/Ryzyka/Zagrożenia (PL/UE)

Erozja prywatności obywateli: intensyfikacja działań wywiadowczych w sieci niesie ryzyko nadużyć i naruszania swobód obywatelskich.

Profesjonalizacja grup APT: grupy wspierane przez wrogie państwa dysponują coraz większymi budżetami, co czyni ich ataki niezwykle trudnymi do odparcia.

Deficyt kadr: brak wystarczającej liczby wykwalifikowanych analityków CYBINT w Polsce ogranicza skuteczność systemów obronnych.

Wnioski

Wnioski krótkoterminowe (perspektywa do 1 roku)

Powszechna implementacja MFA jako standardu minimum

W obliczu 600 tys. zgłoszeń incydentów w Polsce, z których większość bazuje na przejęciu poświadczeń, niezbędne jest natychmiastowe wymuszenie wieloskładnikowego uwierzytelniania w każdym systemie mającym dostęp do danych wrażliwych.

Neutralizacja „Phishingu 2.0”

Konieczne jest szybkie wdrożenie filtrów i systemów ostrzegania przed atakami wykorzystującymi kody QR (quishing) oraz inżynierię społeczną na komunikatorach (np. WhatsApp), które stały się dominującym wektorem ataku w 2024 roku.

Audyt widoczności OSINT

Organizacje i osoby publiczne muszą przeprowadzić analizę własnego śladu cyfrowego, aby zrozumieć, jakie informacje o ich infrastrukturze i personelu są dostępne dla napastników przygotowujących ataki celowane.

Szybkie łatanie krytycznych podatności

Monitoring usług takich jak FTP, CWMP czy SSL-POODLE musi stać się priorytetem, aby uniknąć masowych wycieków danych wynikających z błędów konfiguracyjnych.

Wnioski średnioterminowe (perspektywa od 1 roku do 3 lat)

Wdrożenie technologii aktywnego oszustwa (Deception)

Systemy obronne powinny zostać wzbogacone o zaawansowane honeypoty i pułapki (deceptive endpoints), które pozwalają na wczesne wykrycie intruza wewnątrz sieci i analizę jego metod działania bez narażania realnych zasobów.

Profesjonalizacja Cyber HUMINT

Niezbędne jest stworzenie kadr wyspecjalizowanych w operacyjnym działaniu w Dark Webie i zamkniętych forach hakerskich, aby monitorować handel skradzionymi danymi i planowane kampanie w czasie rzeczywistym.

Integracja AI w procesach Threat Intelligence

Automatyzacja zbierania i korelacji danych z różnych źródeł (OSINT, SOCMINT, sygnały techniczne) musi stać się standardem, aby odciążyć analityków i przyspieszyć czas reakcji na nowe zagrożenia.

Stworzenie ram etycznych i prawnych

Należy opracować standardy postępowania dla działań wywiadowczych w cyberprzestrzeni, szczególnie w obszarze Cyber HUMINT, aby uniknąć nadużyć i zapewnić zgodność z prawami podstawowymi.

Wnioski długoterminowe (perspektywa powyżej 3 lat)

Gotowość na erę postkwantową

Państwa i biznes muszą rozpocząć proces migracji do algorytmów odpornych na komputery kwantowe, zanim te technologie staną się dostępne dla wrogich aktorów wywiadowczych.

Budowa systemów Adaptive Deception

Rozwój autonomicznych systemów obronnych opartych na AI, które w sposób dynamiczny zmieniają architekturę sieciową, uniemożliwiając przeciwnikowi skuteczne rozpoznanie CYBINT.

Pełna integracja domen wywiadowczych

CYBINT przestanie być odrębną dziedziną, stając się integralnym elementem narodowych strategii wywiadowczych, łączącym dane cyfrowe z tradycyjnym wywiadem wojskowym i cywilnym.

Implikacje

Implikacje dla PL/UE

Wzmocnienie suwerenności cyfrowej: rozwój własnych zdolności CYBINT jest warunkiem koniecznym do zachowania niezależności strategicznej UE wobec globalnych potęg technologicznych i grup APT wspieranych przez państwa trzecie.

Obrona przed wojną poznawczą: wykorzystanie CYBINT i SOCMINT do wykrywania operacji wpływu i dezinformacji jest nadrzędne dla zachowania stabilności procesów demokratycznych w Europie.

Konieczność harmonizacji regulacji: standardy bezpieczeństwa (np. NIS2) muszą być spójne w całej UE, aby uniknąć powstawania „słabych ogniw” w europejskiej infrastrukturze krytycznej.

Implikacje dla biznesu

Zmiana postrzegania cyberbezpieczeństwa: bezpieczeństwo IT musi przestać być traktowane jako koszt, a stać się elementem zarządzania ryzykiem strategicznym i budowania przewagi konkurencyjnej.

Ochrona przed szpiegostwem przemysłowym: firmy muszą liczyć się z tym, że ich własność intelektualna jest celem nie tylko ataków technicznych, ale i operacji Cyber HUMINT, w których pracownicy są manipulowani przez agentów w sieci.

Wzrost zapotrzebowania na usługi MSSP: małe i średnie przedsiębiorstwa, nie mogąc pozwolić sobie na własne zespoły CYBINT, będą zmuszone korzystać z zewnętrznych, zautomatyzowanych platform ochrony opartych na AI.

Implikacje dla “Kowalskiego”

Konieczność radykalnego zwiększenia czujności: przeciętny użytkownik musi zrozumieć, że każda informacja udostępniona w mediach społecznościowych (SOCMINT) może zostać użyta do przygotowania spersonalizowanego ataku przeciwko niemu lub jego pracodawcy.

Zmiana nawyków komunikacyjnych: weryfikacja tożsamości rozmówcy (nawet jeśli podaje się za dziecko lub funkcjonariusza) stanie się codzienną koniecznością w dobie powszechnych deepfake’ów i inżynierii społecznej.

Odpowiedzialność za higienę cyfrową: Kowalski staje się “strażnikiem bramy” – jego błąd (np. kliknięcie w złośliwy link QR) może być początkiem poważnego incydentu bezpieczeństwa w skali całego kraju.

Podsumowanie

CYBINT to nie tylko technologia, ale przede wszystkim proces analityczny łączący dane techniczne z psychologią zachowań ludzkich w celu zapewnienia bezpieczeństwa w sieci. W obliczu rekordowego wzrostu zagrożeń w 2024 roku, stał się on nadrzędnym narzędziem ochrony nowoczesnego społeczeństwa informacyjnego.

Cyberwywiad to systematyczne czuwanie nad cyfrowym krwiobiegiem państwa, pozwalające na wykrycie zagrożeń zanim wyrządzą one realne szkody w fizycznym świecie.

Co to oznacza?

To oznacza, że służby i specjaliści nie tylko czekają na atak, ale aktywnie szukają informacji o tym, kto i jak chce nas okraść lub oszukać w Internecie. Dzięki temu mogą blokować fałszywe strony bankowe czy niebezpieczne SMS-y, zanim zdążymy w nie kliknąć.