[INWIGILACJA]

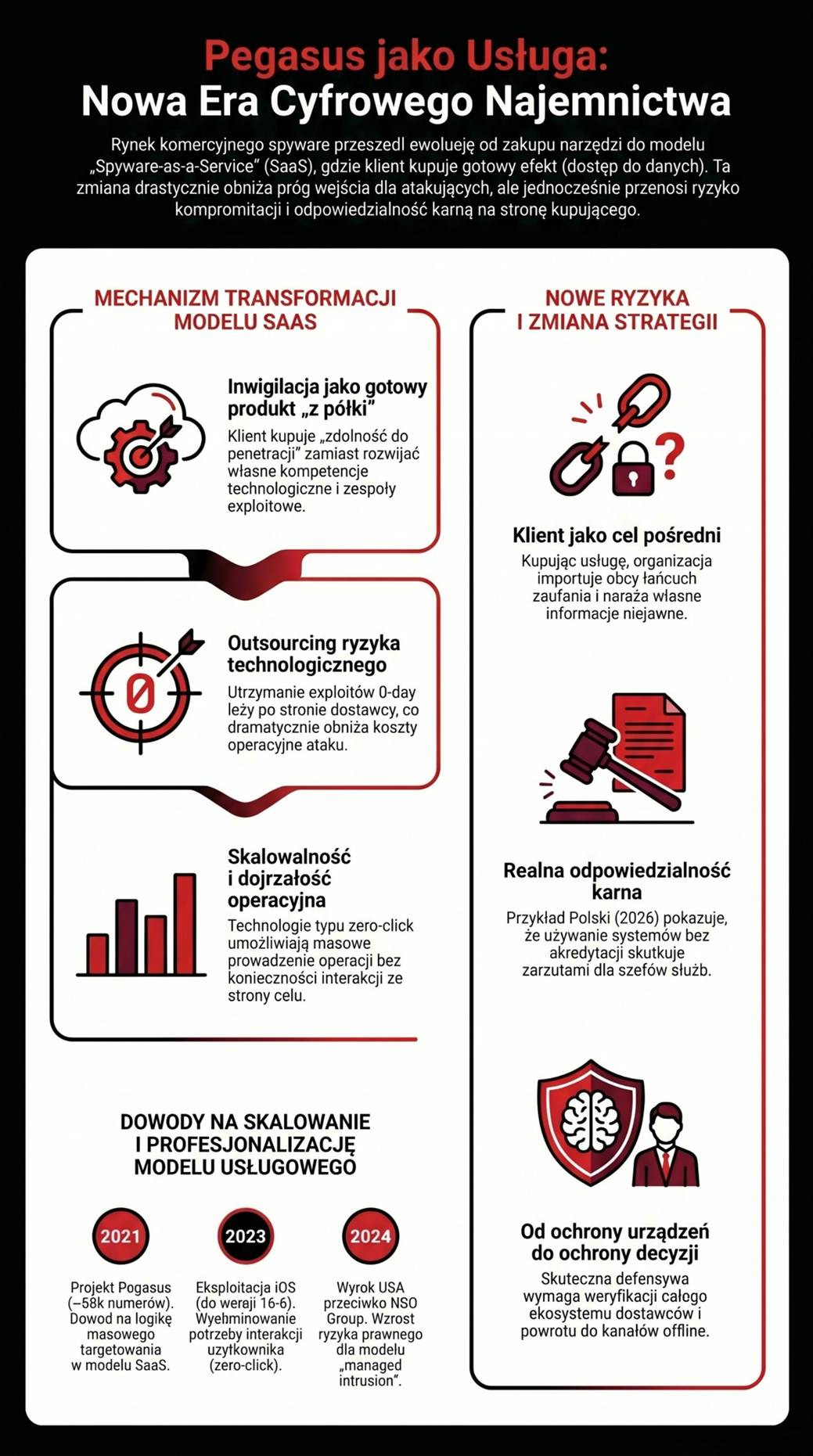

Rynek komercyjnego spyware przeszedł cichą, ale fundamentalną zmianę: od narzędzi kupowanych incydentalnie do modelu, w którym klient nabywa gotowy efekt – dostęp do urządzeń, strumień danych i utrzymanie operacyjne. Inwigilacja przestaje być projektem, staje się usługą. To nie tylko obniża próg wejścia, ale też zmienia strukturę ryzyka: skaluje użycie i wprowadza nowe zagrożenia kontrwywiadowcze po stronie samego użytkownika systemu.

Sygnał

25 lutego 2026 roku prokuratura postawiła zarzuty byłym szefom służb (ABW, SKW) za używanie Pegasusa bez wymaganej akredytacji bezpieczeństwa IT, wskazując na ryzyko kompromitacji informacji „tajnych” i „ściśle tajnych”.

To wydarzenie jest ważne nie dlatego, że dotyczy Pegasusa, ale dlatego, że pokazuje coś głębszego: system inwigilacyjny jako usługa wchodzi w bezpośredni konflikt z reżimami ochrony informacji. Jeśli zdolność operacyjna jest utrzymywana przez zewnętrzny podmiot, klient importuje do własnego środowiska bezpieczeństwa obcy łańcuch zaufania: infrastrukturę, procedury i ludzi.

Mechanizm: od narzędzia do „zdolności”

Model Spyware-as-a-Service (SaaS) opiera się na dostarczaniu rezultatu, a nie technologii. Firmy działające w tym segmencie oferują rozwiązania typu turn‑key: klient nie musi posiadać zespołu exploitowego ani kompetencji R&D. Po prostu kupuje „zdolność do penetracji” określonych ekosystemów (iOS, Android).

Elementy tej transformacji

Outsourcing ryzyka technologicznego | Rozwój i utrzymanie exploitów (w tym 0‑day) pozostaje po stronie dostawcy, co dramatycznie obniża koszt operacyjny ataku dla klienta.

Dojrzałość operacyjna | Zero‑click i szybka adaptacja do nowych wersji systemów zwiększają powtarzalność i skalowalność działań.

Normalizacja rynkowa | Formalne ramy (np. wytyczne zakupowe czy regulacyjne) paradoksalnie legitymizują rynek, czyniąc takie systemy „standardową pozycją budżetową”.

Proliferacja przez pośredników | Sieci resellerów i spółek fasadowych umożliwiają transfer zdolności ofensywnych poza pierwotne ograniczenia polityczne.

W efekcie powstaje coś, co można nazwać „najemnictwem cyfrowym w wersji przemysłowej”, czyli zorganizowany rynek dostarczający dostęp do cudzych danych jako usługę.

Dowody skali i dojrzałości

· 2021 („Pegasus Project”): wyciek listy ~50 000 numerów pokazuje logikę masowego targetowania bliższą modelowi SaaS niż operacjom punktowym.

· 09.2023: zdolności zero‑click wobec iOS (do iOS 16.6) obniżają koszt użycia i eliminują potrzebę interakcji użytkownika.

· 12.2024 (USA): uznanie NSO Group za odpowiedzialną za włamania na urządzenia użytkowników WhatsApp zwiększa ryzyko prawne całego modelu „managed intrusion”.

· 2017–2022 (Polska): setki użyć systemu przez różne instytucje wskazują na jego funkcjonowanie jako platformy operacyjnej, a nie narzędzia specjalnego.

Implikacja: skrócenie czasu do kompromitacji

Skomercjalizowany spyware radykalnie skraca drogę od identyfikacji celu do przejęcia jego środowiska informacyjnego. W tym modelu:

atak nie wymaga unikalnych kompetencji, tylko budżetu,

operacje mogą być prowadzone równolegle i masowo,

tradycyjne mechanizmy ochrony (MDM, EDR) mają ograniczoną skuteczność wobec zero‑click.

Najważniejsze pytanie strategiczne na lata 2026–2027 brzmi: jak chronić informacje, skoro przeciwnik może „legalnie” kupić dostęp do komunikacji decydentów?

Najmniej doceniane ryzyko. Klient jako cel pośredni

Kluczowy, często pomijany aspekt: spyware-as-a-service nie tylko kompromituje cele, ale może kompromitować także swojego użytkownika.

Kupując usługę inwigilacji, organizacja:

włącza do swojego systemu bezpieczeństwa zewnętrzną infrastrukturę,

uzależnia się od dostawcy technologii i jego łańcucha dostaw,

potencjalnie naraża własne informacje (w tym niejawne) na ekspozycję.

Przypadek polski z 2026 r. pokazuje, że to ryzyko nie jest teoretyczne, a materializuje się jako odpowiedzialność karna i realne zagrożenie dla ochrony informacji.

Konsekwencje

Państwo / UE

Rosnąca presja na formalizację i egzekwowanie kontroli: akredytacje IT, audyty, nadzór sądowy oraz odpowiedzialność osobista decydentów.

Koszty polityczne i prawne przestają być abstrakcyjne.

Biznes

Spadek bariery wejścia dla atakującego oznacza wzrost ryzyka w obszarach takich jak M&A, spory prawne, własność intelektualna czy negocjacje strategiczne.

Ochrona przesuwa się z poziomu urządzeń na poziom procesów decyzyjnych.

Rośnie znaczenie izolacji komunikacji i kontroli łańcucha dostaw technologii.

Użytkownik indywidualny

Większe prawdopodobieństwo bycia celem pośrednim (np. jako kontakt osoby właściwej) oraz ograniczona możliwość wykrycia ataku typu zero‑click.

„Higiena bezpieczeństwa” przestaje być opcją, a staje się kosztem koniecznym.

Co dalej?

Defensywa nie nadąża już wyłącznie poprzez technologię. Konieczna jest zmiana modelu:

od ochrony urządzeń → do ochrony decyzji,

od kontroli endpointów → do kontroli relacji i przepływów informacji,

od zaufania do narzędzi → do weryfikacji całego ekosystemu dostawców.

W praktyce oznacza to m.in. powrót do kanałów offline dla procesów krytycznych oraz systematyczny audyt powiązań technologicznych i kapitałowych.

Podsumowanie

Inwigilacja stała się usługą, ponieważ rynek nauczył się sprzedawać nie narzędzie, lecz efekt. To skaluje użycie, obniża próg wejścia i zmienia naturę ryzyka: zagrożenie nie dotyczy już tylko tych, którzy są obserwowani, ale również tych, którzy kupują możliwość obserwacji.