[SPECSŁUŻBY]

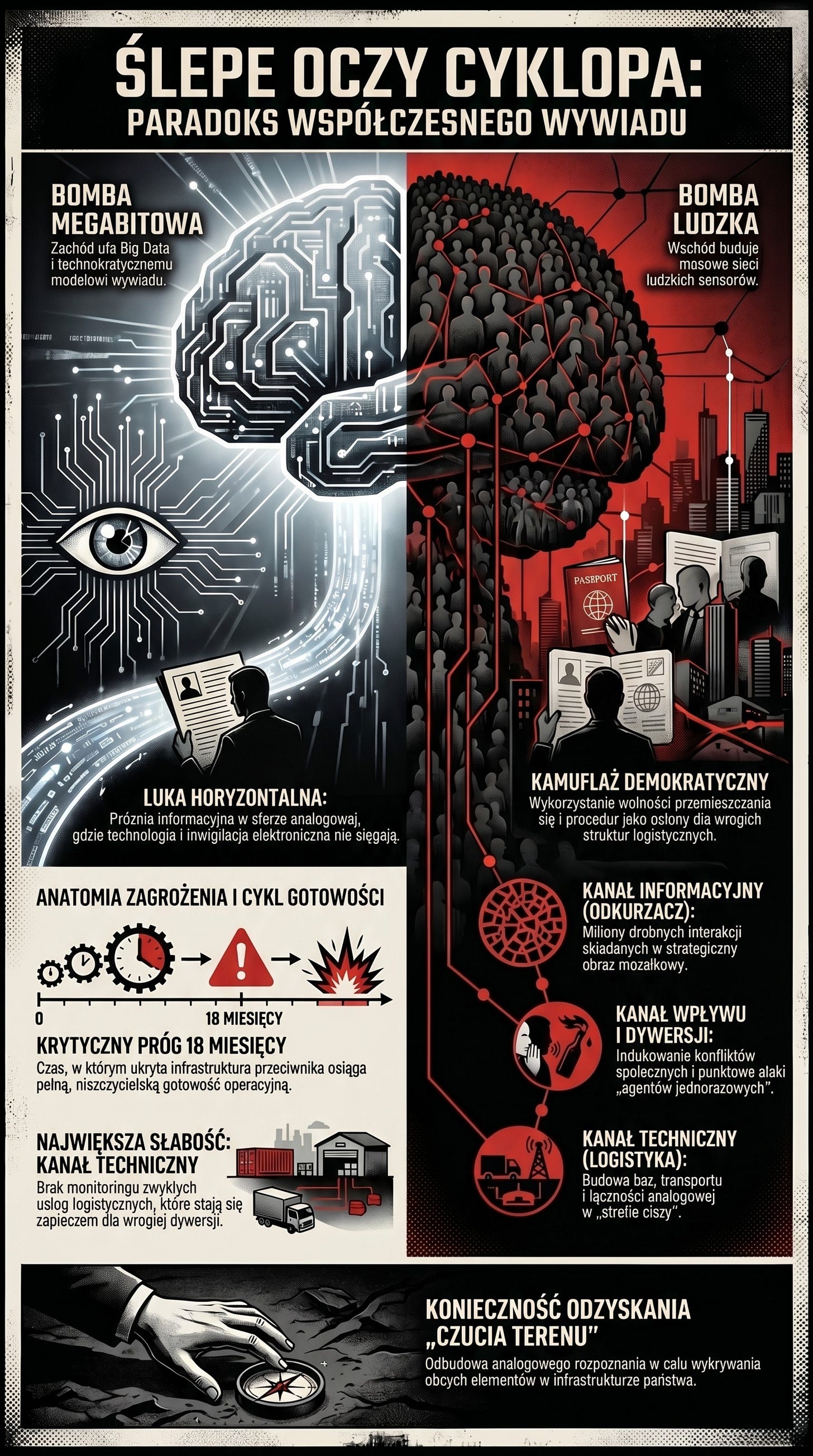

Niniejsza analiza podejmuje problem ewolucji współczesnych systemów wywiadowczych w kontekście ścierania się dwóch przeciwstawnych doktryn operacyjnych. Z jednej strony znajduje się model zachodni, zdominowany przez „bombę megabitową” tj. technokratyczną wiarę w to, że zaawansowana analityka Big Data i inwigilacja elektroniczna są w stanie zastąpić obecność agenturalną w terenie. Z drugiej strony obserwujemy rozwój nowoczesnych aparatów autorytarnych, które adaptują historyczne metody terroru państwowego (takie jak model SB) do budowy masowych struktur logistycznych i informacyjnych.

Głównym celem opracowania jest wykazanie, że optymalizacja jakościowa służb demokratycznych doprowadziła do powstania „luki horyzontalnej” tj. niebezpiecznej próżni informacyjnej w sferach analogowych, którą przeciwnik wykorzystuje jako kamuflaż dla swoich działań strategicznych. Analiza rzuca nowe światło na cztery kanały aktywności wywiadowczej (informacja, wpływ, dywersja, technika) oraz definiuje 18-miesięczny cykl osiągania gotowości operacyjnej przez wrogie siatki, co stawia pod znakiem zapytania dotychczasowe poczucie bezpieczeństwa państw Zachodu.

Sygnał

Służby zachodnie, ulegając złudzeniu technologicznej dominacji („bomba megabitowa”), utraciły zdolność monitorowania procesów analogowych i horyzontalnych, co stworzyło lukę dla asymetrycznych działań państw autorytarnych. Kraje autorytarne (Chiny, Rosja) skutecznie wykorzystują demokratyczną wolność jako kamuflaż dla masowej agentury logistycznej i dywersyjnej, operującej w „strefie ciszy” poza zasięgiem cyfrowej inwigilacji. Okres 18 miesięcy stanowi punkt krytyczny, po którym ukryta infrastruktura przeciwnika osiąga pełną gotowość operacyjną, czyniąc państwo bezbronnym wobec nagłej, brutalnej dywersji.

Kontekst

Współczesne środowisko bezpieczeństwa zdominowane jest przez asymetrię między zachodnim, technokratycznym podejściem do wywiadu a wschodnią doktryną masowości, wywodzącą się z tradycyjnych aparatów terroru. Służby państw demokratycznych, dążąc do optymalizacji kosztowej i operacyjnej, skoncentrowały swoje zasoby na zaawansowanej inwigilacji elektronicznej oraz analizie Big Data tj. zjawisku określanym jako „bomba megabitowa”.

Proces ten doprowadził do powstania tzw. luki horyzontalnej, czyli utraty zdolności do monitorowania procesów zachodzących w bezpośrednim otoczeniu społecznym i logistycznym. Wykorzystują to państwa autorytarne (m.in. Chiny i Rosja), które adaptują metody dawnych służb (np. SB) do realiów XXI wieku, budując rozproszone sieci sensorów i zaplecze operacyjne tam, gdzie zasięg technologii zachodniej jest ograniczony.

Uwarunkowania kontekstowe obejmują:

dualizm informacyjny: przeciwstawienie nadmiaru surowych danych elektronicznych (Zachód) głębokiemu wglądowi w nastroje i logistykę analogową (Wschód).

kamuflaż demokratyczny: wykorzystanie wolności słowa, swobody przemieszczania się i jawności procedur jako osłony dla budowy wrogich struktur dywersyjnych.

bezwładność systemową: trudność w wykryciu wrogich przygotowań w fazie budowy (pierwsze 12 miesięcy), co prowadzi do osiągnięcia przez przeciwnika pełnej gotowości po upływie 18 miesięcy.

Analiza

Aparat terroru (np. SB) jako fundament kontroli i „ludzki sensor”

W systemach autorytarnych (model PRL/SB) masowość agentury nie była błędem wynikającym z braku profesjonalizmu, lecz strategią totalnej kontroli horyzontalnej.

Wartość „marnej” agentury. Nawet niskiej jakości informator pełnił funkcję psychologiczną (paraliżowanie oporu poprzez poczucie wszechobecności służb) oraz socjologiczną. Pozwalało to na badanie rzeczywistych nastrojów „pod stołem”.

Dualizm opinii. W przeciwieństwie do demokracji, w dyktaturach opinia publiczna i prywatna stoją w całkowitej sprzeczności. Aparat terroru musi mieć „ucho” w każdej kamienicy, by wyłapać moment, w którym prywatna nienawiść zmienia się w realne zagrożenie dla reżimu.

Paradoks Zachodu. „Bomba Megabitowa” i luka horyzontalna

Służby zachodnie uległy złudzeniu, że technologia i wolność słowa zastępują potrzebę masowej obecności w terenie.

Bomba Megabitowa (Nadmiar vs. Wiedza). Zachód dysponuje nadmiarem danych z inwigilacji elektronicznej, ale cierpi na niedobór interpretacyjny. Algorytmy nie potrafią odróżnić autentycznego radykała od opłaconego dywersanta, bo nie czują kontekstu i emocji.

Luka horyzontalna. Ponieważ w demokracji opinia publiczna i prywatna zazwyczaj się pokrywają, służby uznały, że wystarczy monitorować media i sondaże. Przeciwnik wykorzystał tę „przezroczystość” jako kamuflaż, operując w sferach, których wolność słowa nie obejmuje: w logistyce, transakcjach gotówkowych i skrytym sabotażu.

Cztery kanały działań. Współczesne implementacje asymetryczne

Współczesne potęgi autorytarne (następcy modelu SB) uderzają w słabe punkty Zachodu, wykorzystując masowość w sposób asymetryczny:

Kanał 1: agentura informacyjna (model chiński – „Odkurzacz”)

Wykorzystanie milionów obywateli jako rozproszonych sensorów.

Zachodnia „bomba megabitowa” nie jest w stanie przefiltrować milionów drobnych, pozornie legalnych interakcji, które po złożeniu dają Chinom obraz strategiczny (zasada mozaiki).

Kanał 2: agentura wpływu (indukowanie rozjazdu)

Działania mające na celu sztuczne skłócenie społeczeństwa.

Przeciwnik sprawia, że ludzie zaczynają bać się mówić otwarcie (poprawność, radykalizm), przez co sondaże prywatnych agend stają się niewiarygodne, a państwo traci kontakt z rzeczywistością.

Kanał 3: agentura dywersyjno-sabotażowa (model rosyjski – „Kinetyczny”)

Stawianie na „agentów jednorazowych” (kamikadze).

Werbowani doraźnie do podpaleń czy sabotażu, operują w „szumie” codzienności, którego wysokotechnologiczne systemy Zachodu nie potrafią wyłapać przed wystąpieniem incydentu.

Kanał 4: agentura techniczna (logistyczna)

Największa luka Zachodu.

Masowe zaplecze zapewniające bazy, transport i „analogową” łączność.

Przeciwnik operuje w „strefie ciszy”, korzystając z faktu, że zachodnie służby nie monitorują „zwykłych” usług pod kątem wsparcia wywiadowczego.

Porównawcza analiza doktrynalna. Optymalizacja vs. Totalność

Współczesna konfrontacja systemów bezpieczeństwa opiera się na dwóch fundamentalnie różnych podejściach do zarządzania zasobami ludzkimi i informacyjnymi:

Zasoby i fundament wiedzy

Model demokratyczny: opiera się na zjawisku „bomby megabitowej”.

Dominującym założeniem jest to, że nadmiar danych z systemów IT, inwigilacji elektronicznej i Big Data zastąpi potrzebę posiadania szerokiej siatki ludzkiej.

Służby wierzą w „przezroczystość” demokracji i rzetelność sondaży publicznych.

Model autorytarny: stawia na „bombę ludzką”.

Wykorzystuje masowość sensorów horyzontalnych, zakładając, że najważniejsze procesy (radykalizacja, nastroje, logistyka) zachodzą tam, gdzie nie sięga elektronika ani oficjalne badania opinii.

Podejście do nastrojów społecznych

Model demokratyczny: polega na jawnych kanałach komunikacji i zewnętrznych agencjach badawczych.

Zakłada, że opinia publiczna pokrywa się z prywatną, co prowadzi do „ślepoty” na skrywane lęki i frustracje, które mogą zostać wykorzystane operacyjnie.

Model autorytarny: koncentruje się na monitorowaniu „podglebia”.

Traktuje badanie ukrytych nastrojów jako klucz do przetrwania reżimu (wewnątrz) i jako narzędzie destabilizacji (na zewnątrz) poprzez precyzyjne uderzanie w realne, a nie deklaratywne słabości społeczeństwa.

Kontrwywiad i ochrona systemu

Model demokratyczny: działa punktowo, skupiając się na ochronie „diamentów” tj. kluczowych technologii i tajemnic państwowych.

Dąży do chirurgicznej precyzji w eliminowaniu zagrożeń.

Model autorytarny: stosuje strategię zalewu.

Wykorzystuje masową agenturę informacyjną i „śmieciowe” tropy, aby wywołać u przeciwnika paraliż analityczny.

Zmusza zachodnie systemy do marnowania zasobów na weryfikację nieistotnego szumu, pod osłoną którego realizuje cele strategiczne.

Wywiad i działania operacyjne

Model demokratyczny: inwestuje w nieliczne, elitarne źródła o wysokiej randze.

Każdy agent jest traktowany jako unikalny i kosztowny zasób, co czyni system niezwykle wrażliwym na pojedyncze wpadki.

Model autorytarny: buduje potężną agenturę techniczną (logistyczną) oraz wykorzystuje agentów „jednorazowych”.

Dzięki masowemu zapleczu (mieszkania, transport, łączność analogowa) jest w stanie prowadzić agresywne działania dywersyjne, których koszty dekonspiracji są wkalkulowane w strategię terroru państwowego.

Uwaga: 18 miesięcy

18 miesięcy jest okresem krytycznym, ponieważ stanowi punkt przecięcia między pełną gotowością operacyjną ukrytej siatki a ostateczną utratą czujności przez zoptymalizowane służby.

Pierwszy rok to faza budowy struktur logistycznych i wtapiania się w lokalną społeczność, co jest procesem powolnym i obarczonym ryzykiem błędu, natomiast dodatkowe pół roku pozwala przeciwnikowi na przetestowanie luk w systemie i upewnienie się, że „bomba megabitowa” nie zarejestrowała anomalii.

W tym czasie służby demokratyczne, uśpione brakiem incydentów w fazie przygotowawczej, ostatecznie utwierdzają się w przekonaniu o skuteczności swoich cyfrowych metod, co czyni je całkowicie bezbronnymi w chwili przejścia przeciwnika do fazy brutalnej dywersji.

Szanse i zagrożenia

Szanse (PL/UE)

Integracja hybrydowa

Możliwość połączenia zaawansowanej analityki technologicznej Zachodu z selektywną odbudową „analogowego” rozpoznania w terenie, co pozwoli na domknięcie luk horyzontalnych.

Zwiększenie odporności społecznej

Wykorzystanie wolności i jawności do edukacji kontrwywiadowczej obywateli, czyniąc społeczeństwo naturalną barierą dla masowej agentury informacyjnej.

Zagrożenia (PL/UE)

Paraliż decyzyjny

Nadmiar danych przy jednoczesnym braku zrozumienia intencji przeciwnika może prowadzić do reaktywności zamiast proaktywnego przeciwdziałania.

Infiltracja logistyczna

Niepostrzeżone zbudowanie przez przeciwnika struktur Kanału 4 (magazyny, transport) wewnątrz UE, co umożliwi nagłe i brutalne operacje kinetyczne.

Implikacje

Państwo (PL/UE)

Konieczność odzyskania zdolności monitorowania „podglebia” społecznego w celu wykrywania „ciał obcych”, a nie kontroli myśli.

Rewizja systemów kontrwywiadowczych tak, aby potrafiły filtrować celowy szum informacyjny generowany przez strategię zalewu.

Biznes

Ryzyko nieświadomego stania się częścią „agentury technicznej” przeciwnika poprzez udostępnianie usług logistycznych, które nie są monitorowane pod kątem wsparcia wywiadowczego.

Konieczność weryfikacji łańcuchów dostaw nie tylko pod kątem ekonomicznym, ale i bezpieczeństwa horyzontalnego.

Obywatel

Podatność na agenturę wpływu, która indukuje „rozjazd” między opinią publiczną a prywatną, niszcząc zaufanie do instytucji państwowych.

Stanie się nieświadomym „sensorem” w modelu mozaikowym przeciwnika poprzez udostępnianie pozornie nieistotnych informacji w sferze cyfrowej i analogowej.

Wnioski

Wykorzystanie wolności jako zasłony dymnej

Służby zachodnie, rezygnując z masowości na rzecz wysokotechnologicznej selekcji, stały się ślepe na działania podejmowane pod przykrywką codzienności.

Przeciwnik nie musi walczyć z naszą wolnością, gdyż używa jej jako idealnej zasłony dymnej dla swoich logistyków (Kanał 4) i dywersantów (Kanał 3).

Kryzys 18 miesięcy i gotowość operacyjna

Jest to horyzont czasowy, w którym przewagę zyskują systemy potrafiące połączyć technologię z „analogową” masowością.

Po tym okresie struktury przeciwnika osiągają pełną integrację z otoczeniem, podczas gdy zoptymalizowane służby demokratyczne ostatecznie tracą czujność, uśpione brakiem wykrytych anomalii w fazie przygotowawczej.

Masowość jako konieczny atrybut bezpieczeństwa

W rzeczywistości masowość w czterech kanałach (informacja, wpływ, dywersja, technika) jest jedyną skuteczną odpowiedzią na technologiczną przewagę Zachodu.

Służby demokratyczne mają nadmiar danych z „bomby megabitowej”, ale cierpią na krytyczny brak wiedzy o tym, co dzieje się tam, gdzie nie sięga ankieter ani satelita.

Konieczność odzyskania „czucia terenu”

Aby uniknąć systematycznego zaskakiwania przez tanie i brutalne operacje kinetyczne, Zachód musi odzyskać zdolność monitorowania „podglebia” społecznego.

Nie oznacza to powrotu do totalitarnej kontroli myśli, lecz odbudowę zdolności do wykrywania „ciał obcych” w infrastrukturze logistycznej i społecznej państwa.

Fałszywe poczucie przezroczystości

Fakt, że w demokracjach opinia publiczna zazwyczaj pokrywa się z prywatną, stał się pułapką.

Uśpiło to czujność kontrwywiadowczą, pozwalając przeciwnikowi na ukrycie realnych przygotowań do sabotażu w sferach uznanych za „bezpieczne” i „transparentne”.

Podsumowanie

Współczesna konfrontacja systemów wywiadowczych ujawnia fundamentalną słabość modelu zachodniego, który postawił na optymalizację technologiczną kosztem obecności horyzontalnej. Podczas gdy Zachód zarządza „bombą megabitową” (nadmiarem danych, których nie potrafi w pełni zinterpretować) kraje autorytarne (Chiny, Rosja) rozwijają „bombę ludzką”. Model autorytarny, czerpiąc z tradycji aparatów terroru takich jak SB, wykorzystuje masowość w czterech kanałach (informacyjnym, wpływu, dywersyjnym i technicznym) jako jedyną skuteczną odpowiedź na technologiczną dominację państw demokratycznych.

Konkluzja

Bezpieczeństwo państw Zachodu zależy od zdolności do odzyskania „czucia terenu” i monitorowania podglebia społecznego nie w celu kontroli obywateli, lecz dla wykrywania ciał obcych. Posiadanie nadmiaru danych z satelitów i algorytmów nie zastąpi wiedzy o tym, co dzieje się w sferach analogowych, w których realnie przygotowywane są współczesne operacje kinetyczne i dywersyjne. Przyszła przewaga strategiczna należeć będzie do systemów, które potrafią połączyć potęgę technologii z masowym, ludzkim sensorem.