[INWIGILACJA]

Analiza konceptualna domkniętego systemu inwigilacji, w którym prywatność staje się luksusem, a dane walutą władzy.

W 2026 roku nadzór przestał być punktowym narzędziem służb, stając się wszechobecnym „powietrzem”, w którym funkcjonuje społeczeństwo, a tradycyjne bezpieczniki prawne stały się bezużyteczne.

Szybki wgląd

Koniec „nic do ukrycia” | Mit ten upada w starciu z algorytmami, które nie szukają przestępstw, lecz korelacji behawioralnych służących do profilowania i kontroli.

Automatyzacja wyroku | Systemy AI weryfikują obywatela w czasie rzeczywistym, odcinając go od usług finansowych lub społecznych na podstawie predykcji, a nie czynów.

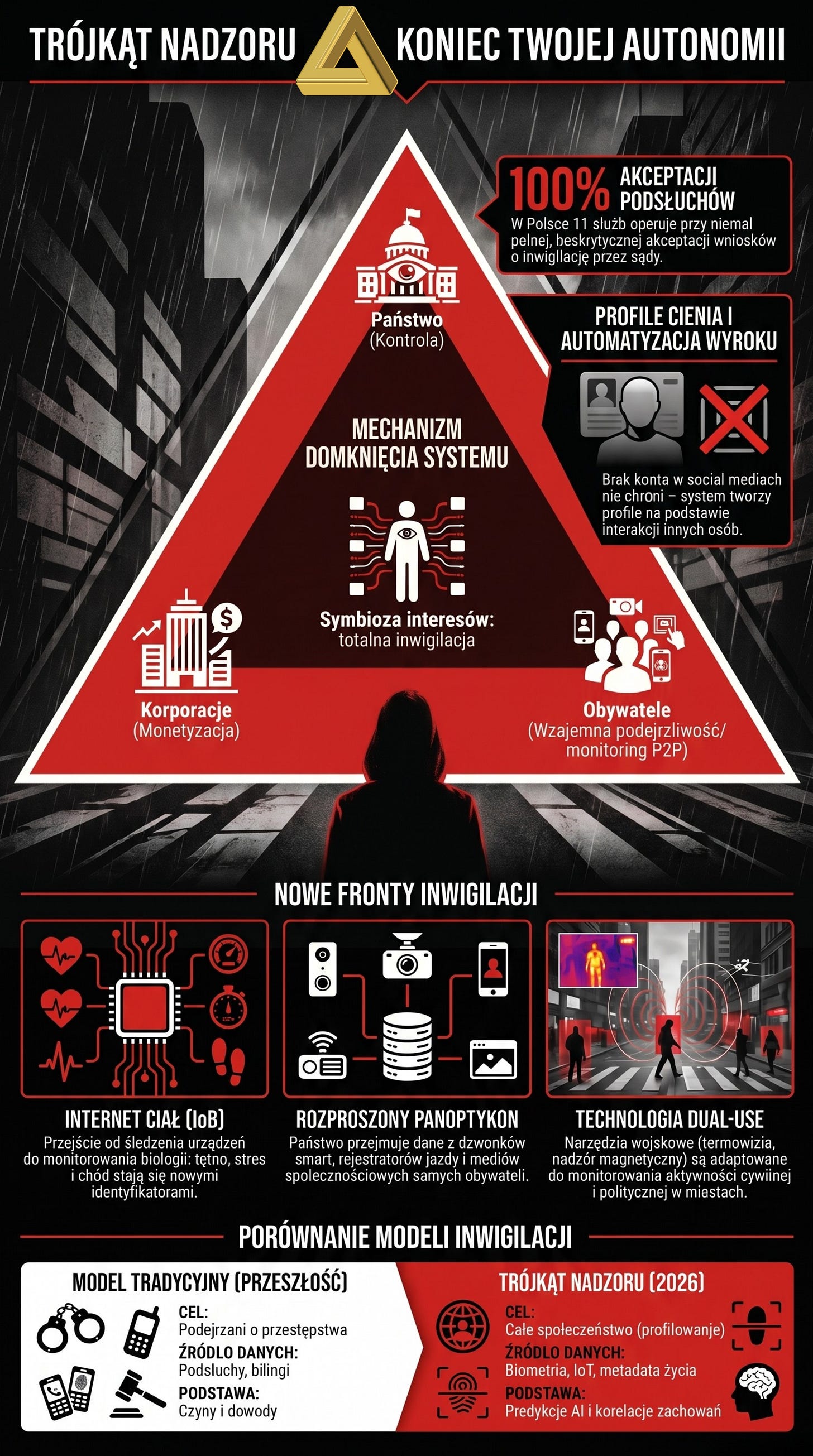

Inwigilacja podskórna | Przejście od śledzenia urządzeń do śledzenia biologii (Internet Ciał): stres, tętno i sposób chodzenia są nowymi identyfikatorami.

Rozproszony Panoptykon | Państwo nie musi instalować kamer wszędzie; korzysta z dzwonków smart, rejestratorów jazdy i mediów społecznościowych samych obywateli.

Sygnał

Prywatność przestaje być prawem podstawowym, a staje się towarem luksusowym i kompetencją techniczną. Jeśli nie potrafisz aktywnie „szumieć” w systemie (higiena metadanych, dyfuzja finansowa), stajesz się całkowicie przezroczysty, a co za tym idzie, w pełni sterowalny przez algorytmy władzy i biznesu.

Suwerenność jednostki coraz bardziej nie zależy od tego, co mówi prawo, ale od tego, jak bardzo potrafisz stać się „nieczytelny” dla algorytmicznego oka Trójkąta Nadzoru.

Dlaczego to ma znaczenie teraz?

W 2026 roku technologia inwigilacyjna weszła w fazę symbiozy z fizjologią i codzienną rutyną. Stawka to nie tylko utrata prywatności, ale erozja wolnej woli pod presją algorytmicznej oceny zachowań, przy jednoczesnym braku realnej kontroli nad 11 służbami specjalnymi w Polsce, które operują przy niemal 100% akceptacji wniosków o podsłuchy przez sądy.

Założenia

Aby czytelnik w pełni zrozumiał intencje autora i kontekst dokumentu, należy przyjąć następujące założenia:

Analiza konceptualna i ostrzegawcza. Dokument nie jest opisem stanu faktycznego na rok 2024, lecz analizą konceptualną wybiegającą w przyszłość (rok 2026). Ma on charakter dystopijny, co jest świadomym zabiegiem autora. Jego nadrzędnym celem jest sformułowanie ostrzeżenia przed potencjalnymi skutkami niekontrolowanego rozwoju technologii i braku reform prawnych.

Technologia nie jest neutralna. Należy założyć, że każda innowacja typu „dual-use” (podwójnego zastosowania), pierwotnie projektowana do celów cywilnych lub militarnych, w opisanym scenariuszu zostaje zaadaptowana do celów nadzoru i kontroli społecznej.

Prywatność jako proces, a nie stan. Czytelnik powinien przyjąć, że w świecie „Trójkąta Nadzoru” całkowite zniknięcie z systemu jest niemożliwe. Suwerenność jednostki zależy od aktywnego zarządzania własną „nieczytelnością” i higieną cyfrową, a nie od biernej ochrony prawnej.

Krytyczna perspektywa instytucjonalna. Analiza zakłada, że bez głębokiej reformy demokratycznej, mechanizmy kontrolne (takie jak RODO czy nadzór sądowy) stają się w starciu z systemową inwigilacją jedynie fasadowe.

Prywatność jako koszt zewnętrzny. Należy założyć, że w opisanym świecie darmowe usługi cyfrowe de facto nie istnieją. Płaci się za nie rezygnacją z autonomii, a każda próba ochrony prywatności wiąże się z bezpośrednim kosztem finansowym lub społecznym (wykluczenie).

Kontekst

W Polsce funkcjonuje 11 służb z uprawnieniami do inwigilacji, a sądy zatwierdzają wnioski o kontrolę operacyjną masowo, często bez wglądu w akta.

Dane z systemów lojalnościowych, bankowych i medycznych są integrowane przez algorytmy data fusion.

Infrastruktura „dual-use” (wojskowa adaptowana do celów cywilnych) pozwala na monitorowanie całych miast w czasie rzeczywistym.

Analiza

Symbioza Trójkąta Nadzoru (totalne domknięcie systemu]

System opiera się na trwałym układzie między interesem państwa (bezpieczeństwo/kontrola), chciwością korporacji (monetyzacja danych) a wzajemną, oddolną podejrzliwością obywateli (monitoring P2P).

Dlaczego to się dzieje?

Eksternalizacja kosztów nadzoru: państwo nie buduje sieci, lecz przejmuje dane od BigTech i operatorów smart.

Walutyzacja zachowań: każdy ruch obywatela generuje dane, które mają wymierną wartość rynkową i polityczną.

Akceptacja społeczna: strach przed zagrożeniami (terroryzm, wojna hybrydowa) legitymizuje wprowadzanie coraz głębszych form kontroli.

Konsekwencja

Powstaje „szklana klatka”, w której brak konta w social mediach nie chroni przed inwigilacją. System tworzy „profile cienia” na podstawie interakcji innych osób z Tobą.

Technologia dual-use (militaryzacja przestrzeni cywilnej

Narzędzia zaprojektowane do wykrywania dywersantów (nadzór akustyczny, magnetyczny, termowizja) są wykorzystywane do monitorowania protestów i aktywności politycznej.

Dlaczego to się dzieje?

Rozmycie granic: infrastruktura krytyczna (gazociągi, terminale) staje się pretekstem do instalacji systemów o zasięgu ogólnokrajowym.

Brak kontroli demokratycznej: technologie te są wdrażane poza procedurami RODO/AI Act pod hasłem „bezpieczeństwa narodowego”.

Konsekwencja

Obywatel w przestrzeni publicznej jest traktowany jak potencjalny cel w środowisku wojny asymetrycznej, co paraliżuje aktywność obywatelską.

Internet Ciał i data fusion (inwigilacja bio-behawioralna)

Integracja danych z urządzeń nasobnych, biometrii żył i analizy chodu pozwala na identyfikację i ocenę stanu emocjonalnego bez udziału twarzy.

Dlaczego to się dzieje?

Optymalizacja wydajności: pracodawcy i ubezpieczyciele żądają wglądu w dane o stresie i śnie w zamian za „bonusy”.

Predykcja kryminalistyczna: próba przewidywania zachowań (tzw. predictive policing) na podstawie zmian fizjologicznych w określonych miejscach.

Konsekwencja

Koniec z intymnością myśli. Algorytm interpretuje reakcje somatyczne szybciej niż jednostka zdąży je uświadomić.

Nadzór rozproszony (P2P, czyli sąsiad jako ogniwo systemu)

Masowe wykorzystanie prywatnych urządzeń (rejestratory jazdy, dzwonki z kamerami) przez służby, co czyni z każdego obywatela nieświadomego informatora.

Dlaczego to się dzieje?

Demokratyzacja szpiegostwa: tanie i powszechne narzędzia typu „smart home” tworzą gęstszą sieć niż monitoring miejski.

Kultura OSINT: obywatele sami publikują i analizują dane o innych, ułatwiając pracę służbom i stalkerom.

Konsekwencja

Zanik zaufania społecznego. Każdy element otoczenia (nawet samochód sąsiada) może być punktem wejścia do Twojej prywatności.

Ryzyka i szanse (PL/UE)

Ryzyka

Efekt chłodzenia. Ludzie przestają wyrażać niepopularne opinie, obawiając się wpływu na przyszły scoring kredytowy lub zawodowy.

Erozja tajemnic zawodowych. Technologiczne niszczenie tajemnicy adwokackiej, dziennikarskiej i lekarskiej przez automatyczne skanowanie komunikacji.

Cyfrowe wykluczenie. Osoby dbające o prywatność (płacące gotówką, unikające smartfonów) są traktowane jako „podejrzane” przez algorytmy bankowe.

Demokratyzacja inwigilacji. Dostęp do narzędzi klasy wojskowej (typu Pegasus-lite) dla nieuczciwej konkurencji biznesowej i osób prywatnych.

Fikcja prawna RODO. Przepisy chronią przed drobnym spamem, ale są bezsilne wobec systemowej inwigilacji państwowej.

Szanse

Suwerenność technologiczna. Rozwój europejskich, szyfrowanych narzędzi komunikacji (E2EE) jako standardu rynkowego.

Nowe obywatelstwo. Budowa świadomości „higieny cyfrowej” jako fundamentu przetrwania w demokracji.

Strategie off-grid. Powstanie nisz rynkowych i społecznych oferujących usługi „privacy-first” jako towar luksusowy.

Edukacja OSINT. Wykorzystanie narzędzi śledczych do patrzenia władzy na ręce (odwrócony nadzór).

Presja na raportowanie transparentności. Wymuszenie na państwie corocznych, szczegółowych raportów o skali i celach inwigilacji.

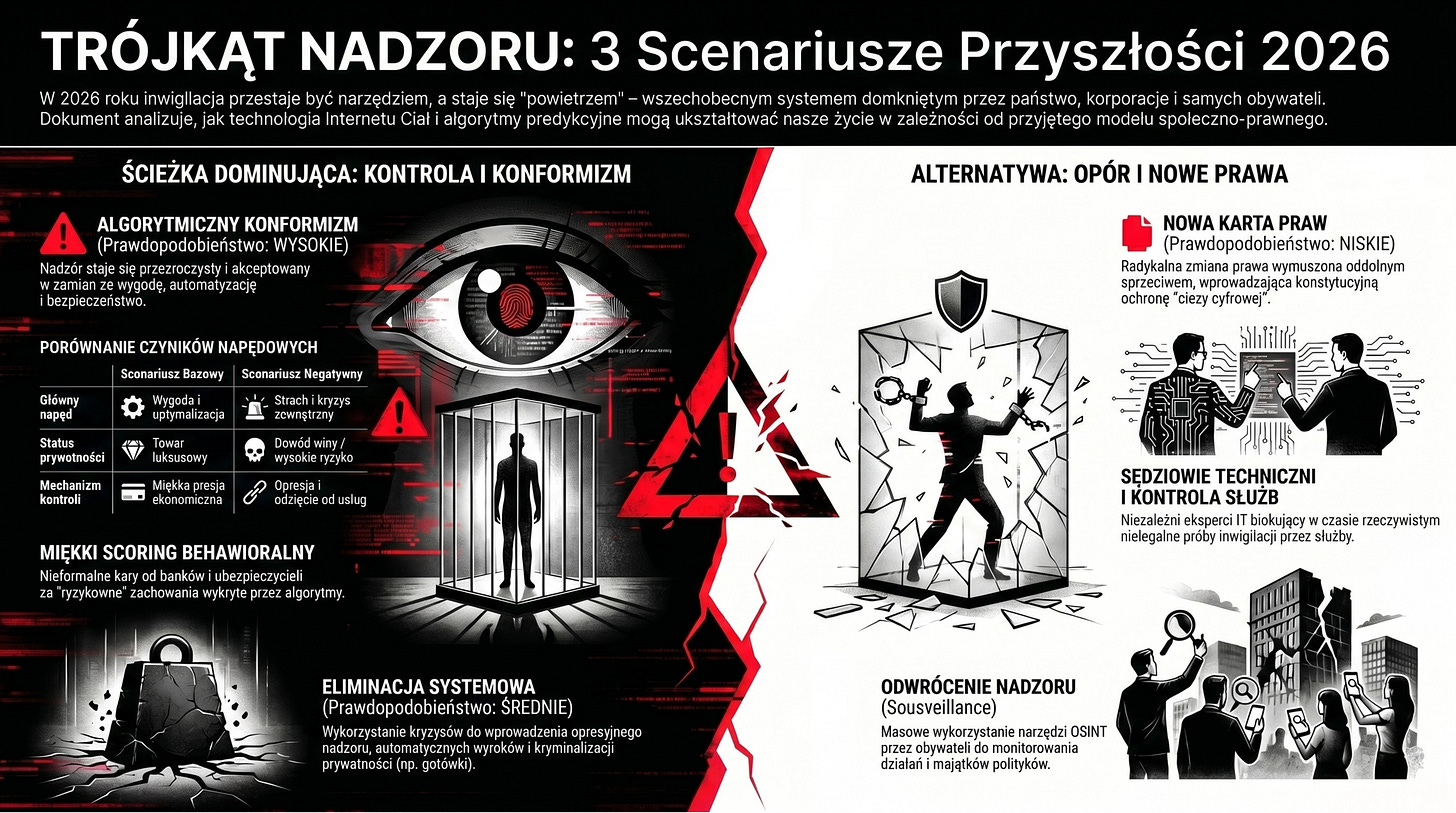

Co się stanie dalej (scenariusze)?

Scenariusz bazowy. Algorytmiczny konformizm

Prawdopodobieństwo: WYSOKIE

W tym scenariuszu nadzór staje się „przezroczysty”. Jest tak głęboko zintegrowany z wygodą życia, że przestaje być zauważany.

Integracja systemowa: państwo łączy bazy danych skarbowych, medycznych i ubezpieczeniowych z historią przeglądania i geolokalizacją BigTech. Powstaje jeden „cyfrowy obywatel”, którego profil jest aktualizowany w czasie rzeczywistym.

Miękki scoring: nie powstaje oficjalny „system zaufania społecznego”, ale banki i ubezpieczyciele nieformalnie karzą za „niezdrowe” lub „ryzykowne” zachowania wykryte przez algorytmy (np. wyższe składki dla osób unikających smart-zegarków).

Prym wygody: większość społeczeństwa akceptuje pełne prześwietlenie w zamian za automatyzację podatków, szybkie kredyty i „bezpieczne” osiedla monitorowane przez AI.

Scenariusz negatywny. Eliminacja systemowa i cyfrowe getta

Prawdopodobieństwo: ŚREDNIE (zależne od kryzysów zewnętrznych)

Pod pretekstem „stanu wyższej konieczności” (wojna, kolejna pandemia, kryzys klimatyczny) mechanizmy nadzoru zostają domknięte w sposób opresyjny.

Automatyczny wyrok: systemy predictive policing typują „potencjalnych przestępców” lub „wrogów porządku” na podstawie analizy nastrojów w mediach społecznościowych i zmian biometrycznych (stres) wykrywanych w miejscach publicznych.

Kryminalizacja prywatności: osoby używające zaawansowanego szyfrowania, gotówki lub unikające profilowania biometrycznego są automatycznie oznaczane przez system jako „wysokie ryzyko”, co skutkuje częstymi kontrolami skarbowymi i odcięciem od usług publicznych.

Upadek tajemnic: tajemnica lekarska, adwokacka i dziennikarska przestaje istnieć, ponieważ państwo ma dostęp do „metadanych życia” – wie z kim, gdzie i jak długo rozmawiałeś, co czyni treść rozmowy drugorzędną.

Scenariusz pozytywny. Nowa Karta Praw i opór technologiczny

Prawdopodobieństwo: NISKIE (wymaga masowej zmiany świadomości)

Narasta społeczny ruch sprzeciwu wobec „Prześwietlenia”, co wymusza radykalne zmiany w prawie UE i RP.

Prawo do bycia niewidocznym: zostaje uchwalona konstytucyjna ochrona „ciszy cyfrowej”. Gromadzenie metadanych bez konkretnego podejrzenia o przestępstwo staje się nielegalne, a dane muszą być kasowane automatycznie po 24 godzinach.

Sędziowie Techniczni: powstaje niezależny organ kontroli nad 11 służbami, składający się z ekspertów IT i sędziów, którzy w czasie rzeczywistym blokują nielegalne próby użycia technologii inwigilacyjnych.

Odwrócenie nadzoru: obywatele masowo wykorzystują narzędzia OSINT i publiczne rejestry do monitorowania majątków i powiązań polityków (tzw. nadzór oddolny), co przywraca równowagę w „Trójkącie Nadzoru”.

Wnioski operacyjne

Stosuj radykalną higienę metadanych | Usuwanie danych EXIF ze zdjęć, używanie narzędzi do czyszczenia dokumentów przed wysyłką.

Dyfuzja finansowa | Utrzymywanie części płatności w gotówce (zwłaszcza apteki, księgarnie, transport), by uniknąć profilowania behawioralnego.

Zarządzanie geolokalizacji | Wyłączanie GPS w aparacie i mapach, gdy nie są niezbędne; unikanie publicznych sieci Wi-Fi.

Świadomość OSINT | Założenie, że każde publiczne działanie może zostać połączone z Twoją tożsamością przez osoby trzecie w kilka minut.

Ograniczenie „smart-wycieków” | Rezygnacja z urządzeń IoT w miejscach wrażliwych (sypialnia, gabinet): mikrofony i kamery w urządzeniach domowych to najsłabsze ogniwo.

Aktywizm prawny | Wspieranie organizacji monitorujących działania służb i domaganie się reformy nadzoru nad podsłuchami.

Implikacje

Dla PL/UE

Konieczność całkowitej reformy nadzoru nad służbami (obecnie 11 instytucji bez realnego kagańca).

Ryzyko utraty innowacyjności: społeczeństwo pod nadzorem jest mniej kreatywne i bardziej lękowe.

Dla biznesu

Koszty ochrony przed szpiegostwem gospodarczym gwałtownie wzrosną.

Firmy będą musiały wybierać: totalna kontrola pracownika (spadek lojalności) czy budowa kultury zaufania.

Dla jednostki/obywatela

Konieczność przejścia z roli „użytkownika” (ofiary) do „obywatela świadomego” (gracza).

Walka o „neuro-prywatność” stanie się najważniejszym frontem praw człowieka w nadchodzącej dekadzie.

Podsumowanie

Trójkąt Nadzoru w 2026 roku to system domknięty, w którym granica między państwem a korporacją uległa zatarciu, a obywatel został sprowadzony do roli obiektu danych. Nadzór przestał być karą za przestępstwo – stał się domyślnym stanem egzystencji. Odzyskanie autonomii wymaga nie tylko zmian prawnych, ale przede wszystkim zmiany paradygmatu: od naiwnego „nie mam nic do ukrycia” do świadomego „mam wszystko do ochrony”.

W dobie „Prześwietlonych”, gdzie technologia, władza i sąsiedzka podejrzliwość tworzą totalny ekosystem nadzoru, wolność jednostki zależy wyłącznie od jej zdolności do stania się cyfrowo „nieczytelną” dla algorytmów.

Suwerenność zaczniemy mierzyć nie siłą paszportu, lecz zdolnością do zachowania tajemnicy w świecie, który jest projektowany tak, by wiedzieć o nas wszystko.