Źródło:

Koniec złudzeń o prywatności

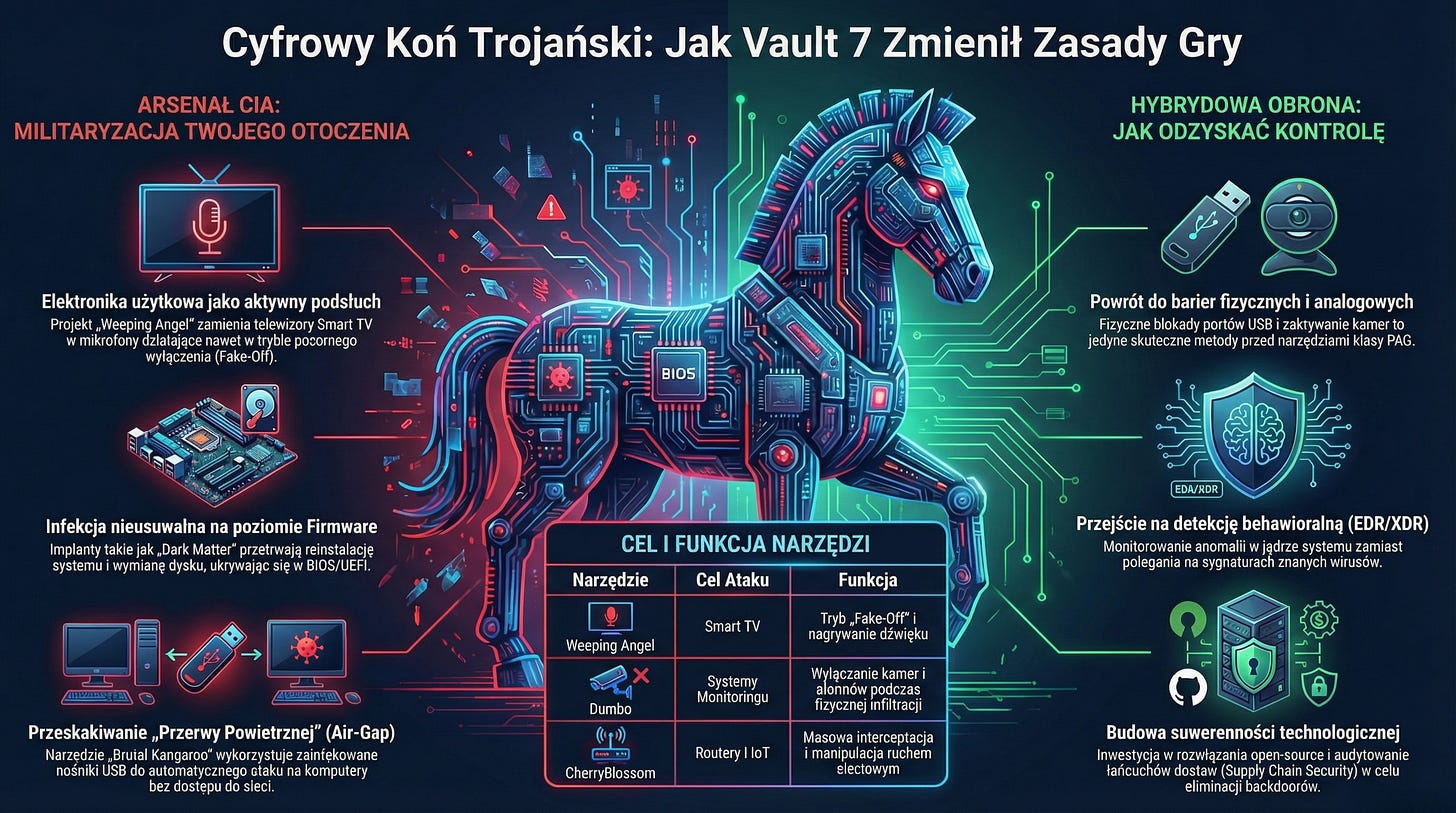

Wyciek Vault 7, obejmujący tajną dokumentację z lat 2013–2016, to nie tylko kolejny skandal szpiegowski – to moment, w którym definitywnie pożegnaliśmy się z iluzją bezpieczeństwa w świecie IoT. Ujawnione przez WikiLeaks dane z Center for Cyber Intelligence (CCI) pokazują przerażający obraz systemowej militaryzacji urządzeń konsumenckich. W rzeczywistości zdominowanej przez procesory, każdy przedmiot codziennego użytku stał się potencjalnym narzędziem inwigilacji państwowej, zacierając granice między sferą cyfrową a fizyczną.

Zwracam jednak uwagę na aspekt, który umyka opinii publicznej: strategiczne gromadzenie luk typu Zero-day. CIA, zamiast informować producentów o błędach, celowo utrzymuje je w tajemnicy, by zachować przewagę ofensywną. Ten etyczny i operacyjny kompromis sprawia, że agencja przedkłada własne zdolności wywiadowcze nad bezpieczeństwo całej światowej infrastruktury IT, pozostawiając nas wszystkich (w tym rządy i banki) podatnymi na ataki ze strony grup przestępczych czy wrogich państw.

Fakt 1. Twój Smart TV ma uszy (i tryb “Fake-Off”)

Projekt Weeping Angel to jeden z najbardziej medialnych przykładów inwigilacji operacyjnej. Pozwala on na przekształcenie telewizorów Smart TV w aktywne podsłuchy. Kluczem jest mechanizm „Fake-Off”: urządzenie imituje stan wyłączenia (zgaszona dioda, czarny ekran), podczas gdy w rzeczywistości mikrofony pozostają aktywne, rejestrując rozmowy w pomieszczeniu.

Z punktu widzenia wywiadowczego to genialna optymalizacja kosztów. Wykorzystanie sprzętu, który sami dobrowolnie instalujemy w salonach, całkowicie eliminuje potrzebę ryzykownego, fizycznego montażu pluskiew przez agentów.

„Domowe zacisze przestaje być strefą wolną od inwigilacji operacyjnej”.

Fakt 2. Szyfrowanie nie chroni przed zainfekowanym systemem

Często ulegamy złudzeniu, że komunikatory z szyfrowaniem end-to-end (E2EE) czynią nas nietykalnymi. Vault 7 obala ten mit. Strategia CIA nie polega na łamaniu samej matematyki szyfru, lecz na opanowaniu systemu operacyjnego (iOS, Android, Windows), który traktowany jest jako kluczowe pole bitwy. Jeśli agencja przejmie kontrolę nad urządzeniem końcowym, przechwytuje dane bezpośrednio “u źródła” – zanim zostaną one zaszyfrowane przez aplikację.

CIA tworzy wyspecjalizowane jednostki dedykowane łamaniu konkretnych ekosystemów mobilnych. W momencie, gdy system operacyjny jest skompromitowany, napastnik widzi ekran telefonu dokładnie tak samo jak jego właściciel. Szyfrowanie staje się wówczas jedynie bezużyteczną otoczką wokół już wykradzionych treści.

Fakt 3. Dark Matter, czyli wirusy, których nie da się “usunąć”

Projekt Dark Matter przesuwa horyzont zagrożeń z poziomu plików systemowych do oprogramowania układowego (firmware/BIOS/UEFI). Tradycyjne metody walki z wirusami, jak reinstalacja systemu czy wymiana dysku, są tu całkowicie bezużyteczne. Implanty te bytują głębiej, co czyni je „transparentnymi” dla standardowych programów antywirusowych opartych na sygnaturach.

Co więcej, CIA stosuje zaawansowane techniki anty-forensic. Aby uniknąć atrybucji (czyli przypisania ataku do rządu USA), agencja wykorzystuje fragmenty kodu osób trzecich lub maskuje swoje „cyfrowe odciski palców” tak, by imitowały działania innych grup hakerskich. Ekspercka obrona przed Dark Matter wymaga porzucenia wiary w oprogramowanie na rzecz sprawdzania sum kontrolnych firmware’u oraz rygorystycznego stosowania technologii Secure Boot.

Fakt 4. Brutal Kangaroo czyli jak zainfekować komputer bez internetu

Powszechnie uważa się, że izolacja fizyczna (tzw. air-gap) to ostateczna bariera dla hakera. Projekt Brutal Kangaroo udowadnia, że to błąd. System ten wykorzystuje automatyczną infekcję nośników USB, aby „przeskoczyć” przerwę powietrzną i zainfekować odizolowane stacje robocze.

W tym przypadku to nie technologia jest najsłabszym ogniwem, a ludzka rutyna i błędy w procedurach. Brutal Kangaroo żeruje na nawykach pracowników, którzy nieświadomie stają się „mułami” przenoszącymi złośliwy kod do najściślej strzeżonych sieci. Fizyczna izolacja sprzętu bez rygorystycznej kultury bezpieczeństwa jest jedynie teatrem bezpieczeństwa.

Fakt 5. CherryBlossom, bo to Twój router jest najsłabszym ogniwem

Zamiast atakować dziesięć laptopów z osobna, CIA woli przejąć infrastrukturę, która je łączy. Projekt CherryBlossom celuje w routery i punkty dostępowe Wi-Fi. W tej architekturze router staje się główną bramą (gateway), przez którą agencja może masowo interceptować, filtrować i manipulować ruchem wielu użytkowników jednocześnie.

Urządzenia Internetu Rzeczy (IoT) są często najsłabiej zabezpieczonym elementem sieci, rzadko otrzymują łatki bezpieczeństwa i operują na domyślnych hasłach. W świecie Vault 7 router domowy przestaje być przezroczystym pośrednikiem, a staje się aktywnym punktem wycieku informacji i idealnym przyczółkiem dla operacji wywiadowczych.

Fakt 6. Scribbles tj. dokumenty, które donoszą na właściciela

Inwigilacja dotyczy również samych dokumentów. Projekt Scribbles to system „tagowania” plików za pomocą ukrytych znaczników śledzących (tzw. beaconów). Gdy oznaczony dokument (np. plik pakietu Office) zostanie otwarty, ukryty element próbuje nawiązać połączenie z serwerem agencji, demaskując lokalizację osoby, która weszła w jego posiadanie.

Dla biznesu oznacza to konieczność wdrożenia procedur skanowania dokumentów wychodzących. Wykradziony dokument staje się nadajnikiem, który może naprowadzić służby na sprawcę wycieku lub serwery konkurencji. To brutalne przypomnienie, że w dobie cyfrowej własność intelektualna może posiadać wbudowany mechanizm dekonspiracji.

Fakt 7. Dumbo tzn. haker przychodzi do Ciebie osobiście

Bezpieczeństwo cyfrowe jest nierozerwalnie związane z ochroną fizyczną. Projekt Dumbo został stworzony jako wsparcie dla fizycznych grup dostępu (Physical Access Groups – PAG). Jest to narzędzie, które po wpięciu do komputera pozwala na szybkie zidentyfikowanie i wyłączenie systemów monitoringu wizyjnego, kamer oraz alarmów.

Synergia działań cyfrowych i fizycznych gwarantuje najwyższą skuteczność operacyjną. Pokazuje to, że haker nie zawsze ukrywa się za siedmioma serwerami proxy w innym kraju – czasem pojawia się osobiście w serwerowni, a jego narzędzia służą do „oślepienia” systemów ochrony budynku, by nie pozostawić śladów po fizycznej infiltracji.

Jak przetrwać w świecie Vault 7?

Analiza arsenału Vault 7 wymusza porzucenie iluzji cyfrowej nietykalności. Tradycyjne antywirusy, szukające znanych “sygnatur”, są bezradne wobec profesjonalnej cyberbroni. Długoterminowym rozwiązaniem jest przejście na zaawansowaną detekcję behawioralną (systemy EDR/XDR), które monitorują anomalie w jądrze systemu, zamiast szukać konkretnych plików.

Dla przeciętnego „Kowalskiego” najważniejsza jest higiena cyfrowa i powrót do metod analogowych:

Fizyczne zakrywanie kamer w laptopach i telewizorach (to jedyna bariera dla “Fake-Off”).

Stosowanie fizycznych blokad portów USB w komputerach.

Wdrożenie dwuskładnikowego uwierzytelniania (2FA) jako standardu.

Agresywna polityka aktualizacji firmware’u urządzeń sieciowych.

Czy w dobie totalnej militaryzacji otoczenia cyfrowego jesteśmy gotowi na powrót do analogowych metod ochrony prywatności? Odpowiedź na to pytanie może być jedynym sposobem na zachowanie resztek intymności w świecie, gdzie każde urządzenie z procesorem może pracować dla obcego wywiadu.